|

Problemy z bezpieczeństwem

|

|

O tym, że cloud computing nie zapewnia 100-procentowego bezpieczeństwa, przekonali się w zeszłym roku użytkownicy m.in. Twittera, Facebooka i LiveJournal. Z Twittera wyciekły poufne informacje pochodzące z konta jednego z założycieli serwisu. W lipcu 2009 wszystkie wymienione serwisy padły jednocześnie ofiarą ataku DoS, którego skutkiem był brak dostępu do usług. W styczniu bieżącego roku ofiarą ataku padła sieć korporacyjna Google’a, a atakujący hakerzy, pochodzący – jak twierdzi Google – z Chin, próbowali się włamać na konta Gmail aktywistów zajmujących się obroną praw człowieka.

|

Dostawca i użytkownik usługi

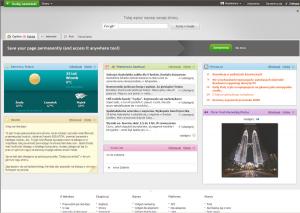

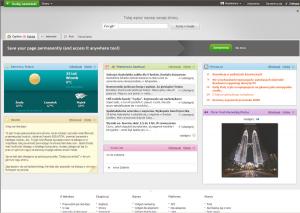

W cloud computingu większość czynności – oprócz graficznej prezentacji danych na komputerze użytkownika oraz przesyłania gotowych danych – odbywa się na serwerach usługodawcy. To on musi inwestować w sprzęt, który zapewni jak najlepsze warunki wykorzystania usług online, przestrzeni dyskowej, mocy przetwarzania serwerów. Musi ustalić zasady korzystania z usług, w tym opłaty, by zapewnić równomierne obciążenie serwerów.

Ponieważ zasoby – dane i dokumenty od użytkowników oraz udostępniane aplikacje – są scentralizowane (znajdują się na jednym lub kilku serwerach), wydaje się, że łatwiej zabezpieczyć je zarówno przed zdarzeniami losowymi, jak i ingerencją człowieka. Łatwiej jest też zapewnić niezawodność i ciągłość pracy – dostawca może sobie pozwolić na zapasowy sprzęt, na wypadek awarii tego używanego. Wszelkie uaktualnienia sprzętu i oprogramowania w niewielkim stopniu dotykają użytkownika – zobaczy on jedynie komunikat o niedostępności usług w określonym terminie.

Użytkownik ma sporo powodów do radości. Kończy się walka ze szwankującym systemem operacyjnym, uaktualnianiem i reinstalacją aplikacji, nieautoryzowanym do nich dostępem. Ważne jest tylko to, by na komputerze czy urządzeniu mobilnym można było uruchomić przegladarkę internetową, bo w niej będą otwierane aplikacje dostępne w danej usłudze. Odpada nielubiany obowiązek zabezpieczenia danych za pomocą kopii bezpieczeństwa. Kontrolę antywirusową można ograniczyć do minimum. Żadnego sprawdzania i naprawiania systemu plików. Cóż za przyjemna wizja.

W przypadku usług cloud computingu dla firm konieczne jest odpowiednie skonfigurowanie połączenia z usługą i dostępu do niej przez pracowników, ale czynności z tym związane są ograniczone i uproszczone do minimum.

W przypadku usług cloud computingu dla firm konieczne jest odpowiednie skonfigurowanie połączenia z usługą i dostępu do niej przez pracowników, ale czynności z tym związane są ograniczone i uproszczone do minimum.

Słabe strony

Profesjonalne zabezpieczenia teoretycznie chronią serwery usługodawcy lepiej niż właściciele pecetów,

notebooków czy mobilnych urządzeń swoje zasoby. Jednak centra danych, w których użytkownik, zwłaszcza indywidualny, przechowuje swoje dane, są serwerami publicznymi, a te zawsze są wystawione na atak (patrz ramka „Problemy z bezpieczeństwem”). Sporo osób może mieć też obawy przed powierzaniem prywatnych danych zewnętrznemu usługodawcy.

Drugi problem dotyczy wydajności. Efektywne korzystanie z cloud computingu w przypadku pewnych usług, np. multimedialnych, wymaga łączy o symetrycznej przepustowości. Tymczasem większość rozwiązań „ostatniej mili” to łącza asymetryczne, o przepustowości od abonenta do sieci wynoszącej do 256 Kb/s. Z tego powodu oglądanie filmu na żywo z internetu na łączu 1 Mb/s lub szybszym nie sprawi kłopotu. Gdy jednak musisz wysłać duży plik z danymi, np. film z kamery cyfrowej do obróbki w sieci, transmisja może potrwać kilkadziesiąt minut.

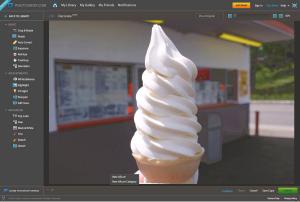

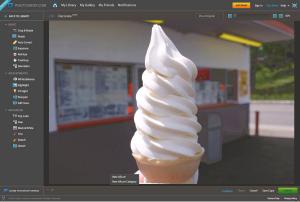

Okazuje się też, że moc obliczeniowa komputera, na którym uruchamia się usługę, jest istotna np. w przypadku gier. Jeżeli gracz nie działa w bardzo szybkiej sieci lokalnej, gra 3D realizująca grafikę na serwerze będzie się wyświetlała na jego komputerze z opóźnieniami i bez odpowiedniej synchronizacji. Konieczne będzie więc uruchomienie specjalnego i dość wymagającego oprogramowania na komputerze odbiorcy, co w niewielkim stopniu będzie odbiegać od architektury dzisiejszych gier uruchamianych na komputerach stacjonarnych. Jest mało prawdopodobne, by aplikacje cloud computingu osiągnęły wydajność aplikacji „pecetowych”. Interpretowanie kodu źródłowego przez przegladarkę czy wirtualne maszyny środowisk Flasha, JavaFX czy Silverlight jest wolniejsze niż wykonanie kodu aplikacji zainstalowanych na pececie, do tego dochodzą opóźnienia generowane przez samą sieć.

Okazuje się też, że moc obliczeniowa komputera, na którym uruchamia się usługę, jest istotna np. w przypadku gier. Jeżeli gracz nie działa w bardzo szybkiej sieci lokalnej, gra 3D realizująca grafikę na serwerze będzie się wyświetlała na jego komputerze z opóźnieniami i bez odpowiedniej synchronizacji. Konieczne będzie więc uruchomienie specjalnego i dość wymagającego oprogramowania na komputerze odbiorcy, co w niewielkim stopniu będzie odbiegać od architektury dzisiejszych gier uruchamianych na komputerach stacjonarnych. Jest mało prawdopodobne, by aplikacje cloud computingu osiągnęły wydajność aplikacji „pecetowych”. Interpretowanie kodu źródłowego przez przegladarkę czy wirtualne maszyny środowisk Flasha, JavaFX czy Silverlight jest wolniejsze niż wykonanie kodu aplikacji zainstalowanych na pececie, do tego dochodzą opóźnienia generowane przez samą sieć.

Mocne i słabe strony usług w chmurze

PLUSY:

- Zasoby użytkownika w dowolnym czasie i miejscu

- Z reguły niewielkie wymagania dotyczące urządzenia użytkownika, potrzebnego do korzystania z usługi

- Udostępnianie dużej mocy obliczeniowej

MINUSY:

- Powierzenie prywatnych danych zewnętrznemu podmiotowi

- Niewystarczająca infrastruktura sieciowa do obsługi gier, wymagających znacznej mocy obliczeniowej, oraz przesyłania dużych plików multimedialnych do usługodawcy

W przypadku usług cloud computingu dla firm konieczne jest odpowiednie skonfigurowanie połączenia z usługą i dostępu do niej przez pracowników, ale czynności z tym związane są ograniczone i uproszczone do minimum.

W przypadku usług cloud computingu dla firm konieczne jest odpowiednie skonfigurowanie połączenia z usługą i dostępu do niej przez pracowników, ale czynności z tym związane są ograniczone i uproszczone do minimum. Okazuje się też, że moc obliczeniowa komputera, na którym uruchamia się usługę, jest istotna np. w przypadku gier. Jeżeli gracz nie działa w bardzo szybkiej sieci lokalnej, gra 3D realizująca grafikę na serwerze będzie się wyświetlała na jego komputerze z opóźnieniami i bez odpowiedniej synchronizacji. Konieczne będzie więc uruchomienie specjalnego i dość wymagającego oprogramowania na komputerze odbiorcy, co w niewielkim stopniu będzie odbiegać od architektury dzisiejszych gier uruchamianych na komputerach stacjonarnych. Jest mało prawdopodobne, by aplikacje cloud computingu osiągnęły wydajność aplikacji „pecetowych”. Interpretowanie kodu źródłowego przez przegladarkę czy wirtualne maszyny środowisk Flasha, JavaFX czy Silverlight jest wolniejsze niż wykonanie kodu aplikacji zainstalowanych na pececie, do tego dochodzą opóźnienia generowane przez samą sieć.

Okazuje się też, że moc obliczeniowa komputera, na którym uruchamia się usługę, jest istotna np. w przypadku gier. Jeżeli gracz nie działa w bardzo szybkiej sieci lokalnej, gra 3D realizująca grafikę na serwerze będzie się wyświetlała na jego komputerze z opóźnieniami i bez odpowiedniej synchronizacji. Konieczne będzie więc uruchomienie specjalnego i dość wymagającego oprogramowania na komputerze odbiorcy, co w niewielkim stopniu będzie odbiegać od architektury dzisiejszych gier uruchamianych na komputerach stacjonarnych. Jest mało prawdopodobne, by aplikacje cloud computingu osiągnęły wydajność aplikacji „pecetowych”. Interpretowanie kodu źródłowego przez przegladarkę czy wirtualne maszyny środowisk Flasha, JavaFX czy Silverlight jest wolniejsze niż wykonanie kodu aplikacji zainstalowanych na pececie, do tego dochodzą opóźnienia generowane przez samą sieć.